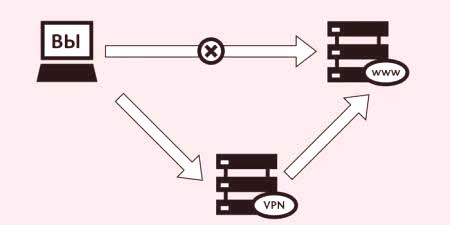

VPN est ce que signifie créer une connexion avec un serveur virtuel libre et établir une connexion

Contenu

Réseau privé virtuel - réseau privé virtuel utilisé pour sécuriser les connexions internes aux entreprisesconnexions actives et accès Internet.Le principal avantage de l'IDN est la haute sécurité via le cryptage du trafic interne, qui est important lors de la transmission de données.

Qu'est-ce qu'une connexion VPN?

Nombreux sont ceux qui, confrontés à cet acronyme, demandent: VPN - qu'est-ce que c'est et pourquoi est-il nécessaire?Cette technologie permet de créer une connexion réseau superposée.Le réseau VNN fonctionne selon plusieurs modes:

- nœud-réseau;

- réseau-réseau;

- noeud-noeud.

L'organisation d'un réseau virtuel privé au niveau de la couche réseau permet l'utilisation des protocoles TCP et UDP.Toutes les données transitant par des ordinateurs sont cryptées.C'est une sécurité supplémentaire pour votre connexion.Il existe de nombreux exemples expliquant ce qu'est une connexion VPN et pourquoi elle devrait être utilisée.La question sera traitée plus en détail ci-dessous.

Pourquoi un VPN est-il nécessaire

Chaque fournisseur est en mesure de fournir des journaux d'activité à la demande des autorités compétentesles utilisateurs.Votre entreprise en ligne enregistre toutes les activités que vous avez effectuées en ligne.Cela aide à libérer le fournisseur de toute responsabilité pour les actions entreprises par le client.Il existe de nombreuses situations dans lesquelles vous devez protéger vos données et gagner de la liberté, par exemple:

- Le service VPN est utilisé pour envoyer des données sensibles entre les filiales d'une entreprise.Cela aide à protéger les informations importantes de l'interception.

- Si vous devez contourner le service de la zone géographique.Par exemple, le service "Yandex Music" n’est disponible que pour les résidents de Russie et les résidents des pays de l’ex-CEI.Si vous êtes un résident américain russophone, vous ne pourrez pas écouter le disque.Un service VPN vous aidera à contourner cette interdiction en modifiant votre adresse réseau en russe.

- Hide from fournisseur de visiteurs du site.Toutes les personnes ne sont pas disposées à partager leurs activités sur Internet. Elles protégeront donc leurs visites auprès de Tsahal.

Fonctionnement d'un VPN

Lorsque vous utilisez un autre canal VPN, votre adresse IP appartient au pays où le réseau sécurisé est situé.Une fois connecté, un tunnel sera créé entre le serveur VPN et votre ordinateur.Ensuite, dans les journaux (enregistrements) du fournisseur sera un ensemble de caractères peu clairs.L'analyse des données avec un programme spécial ne produira pas de résultats.Si vous n'utilisez pas cette technologie, HTTP indiquera immédiatement à quel site vous vous connectez.

Structure VPN

Il s'agit d'une connexion en deux parties.Le premier s'appelle un réseau "interne", vous pouvez en créer plusieurs.Le second est "externe",qui encapsule la connexion, en règle générale, Internet est utilisé.Il est encore possible de se connecter au réseau d’un ordinateur individuel.Un utilisateur est connecté à un réseau privé virtuel particulier via un serveur d'accès connecté à un réseau interne et externe.

Lorsqu'une application VPN d'utilisateur distant est utilisée, le serveur nécessite deux processus importants: une première authentification, puis une authentification.Cela est nécessaire pour obtenir les droits d'utilisation de cette connexion.Si vous avez réussi ces deux étapes, votre réseau a la possibilité de travailler.C'est essentiellement un processus d'autorisation.

Classification VPN

Il existe plusieurs types de réseaux privés virtuels.Il existe des options pour le degré de sécurité, le mode de mise en œuvre, le niveau de travail sur le modèle ISO /OSI, le protocole impliqué.Vous pouvez utiliser un accès payant ou un service VPN gratuit de Google.En fonction du degré de sécurité, les canaux peuvent être "sécurisés" ou "sécurisés".Ces derniers sont nécessaires si la combinaison elle-même présente le niveau de protection souhaité.Pour l'organisation de la première variante, il convient d'utiliser les technologies suivantes:

- PPTP;

- OpenVPN;

- IPSec.

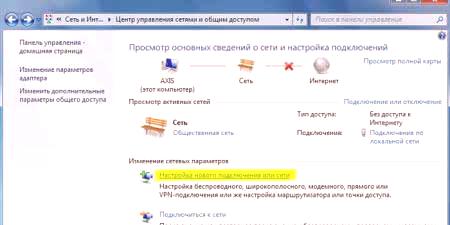

Comment configurer un serveur VPNCe qui suit est une variante du système d'exploitation Windows.Cette instruction n'implique pas l'utilisation de logiciel supplémentaire.Le réglage est le suivant:- À faire.nouvelle connexion, vous devez ouvrir le visualiseur d’accès au réseau.Commencez à rechercher le mot "Connexions réseau".

- Cliquez sur le bouton Alt. Dans le menu, cliquez sur la section Fichier et sélectionnez Nouvelle connexion entrante.

- Exposez ensuite l'utilisateur qui sera connecté à l'ordinateur via un réseau privé virtuel (VPN) (si vous n'avez qu'un seul compte sur le PC, vous devez créer un mot de passe pour celui-ci).Cochez la case et cliquez sur Suivant.

- Ensuite, il sera suggéré de sélectionner le type de connexion, il est possible de cocher la case en regard de "Internet".

- L'étape suivante consiste à inclure les protocoles réseau qui fonctionneront sur cet IDN.Vérifiez tous les éléments sauf un.Vous pouvez éventuellement définir une adresse IP, une passerelle, un serveur DNS et des ports spécifiques dans IPv4, mais il est plus facile de quitter la destination automatique.

- Lorsque vous cliquez sur le bouton "Autoriser l'accès", l'opération crée un serveur par lui-même et affiche une fenêtre avec le nom de l'ordinateur.Il sera nécessaire pour la connexion.

- C'est ici que le serveur VPN domestique est terminé.

Comment configurer un VPN sous Android

Cette procédure permet de créer une connexion VPN sur un ordinateur personnel..Cependant, beaucoup de gens font tout par téléphone depuis longtemps.Si vous ne savez pas ce qu'est un VPN pour Android, tous les faits mentionnés ci-dessus concernant ce type de connexion sont valables pour un smartphone.La configuration des appareils modernes garantit une utilisation confortable de l’Internet haut débit.Dans certains cas (lancer des jeux, ouvrirsites) utilisent l’échange de proxy ou l’anonymiseur, mais c’est mieux pour une connexion VPN stable et rapide.

Si vous savez déjà ce qu'est un VPN sur votre téléphone, vous pouvez accéder directement au tunnel.Vous pouvez le faire sur n'importe quel appareil Android.La connexion est la suivante:

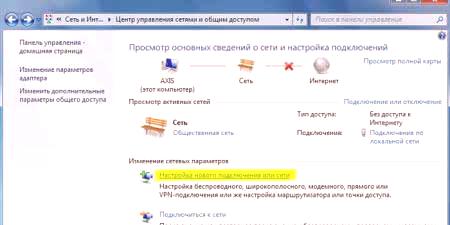

- Allez à la section des paramètres, cliquez sur la section "Réseau".

- Recherchez l'élément appelé "Paramètres avancés" et ouvrez la section "VPN".Ensuite, vous aurez besoin d’une épingle ou d’un mot de passe qui ouvre la possibilité de créer un réseau.

- L'étape suivante consiste à ajouter une connexion VPN.Entrez un nom dans le champ Serveur, nom dans le champ Nom d'utilisateur, définissez le type de connexion.Appuyez sur le bouton "Enregistrer".

- Une nouvelle connexion apparaîtra dans la liste que vous pourrez utiliser pour modifier votre connexion par défaut.

- Une icône apparaît à l'écran pour indiquer la connexion.En cliquant dessus, vous obtiendrez des statistiques sur les données reçues /transmises.Vous pouvez immédiatement désactiver la connexion VPN.

Vidéo: service VPN gratuit